Jornada ASECOPS de Ciberseguridad (MAN-21 de junio) “SEGURIDAD PRIVADA DENTRO DEL ECOSISTEMA DE LA CIBERSEGURIDAD”

Por D. JULIO CAMINO BURGUILLOS (Inspector de Policía de la Unidad Central de Seguridad Privada – Policía Nacional)

Contextualización de la ciberseguridad dentro de la Seguridad Privada, comenzando por la definición del término de ciberseguridad, que aunque no está recogido en la Real Academia Española, se trata del conjunto de tecnologías, procesos, procedimientos y servicios encaminados a proteger los activos (físicos, lógicos, o de servicios) de una persona, empresa u organismo, los cuales dependan en la medida de un soporte TIC.

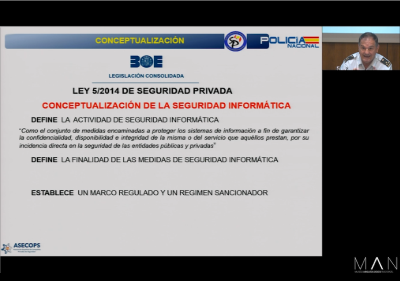

La ciberseguridad ya está contemplada en al Ley 5/2014 de Seguridad Privada conceptualizada como seguridad informática

En ella se define la actividad de seguridad informática “Como el conjunto de medidas encaminadas a proteger los sistemas de información a fin de garantizar la confidencialidad, disponibilidad e integridad de la misma o del servicio que aquéllos prestan, por su incidencia directa en la seguridad de las entidades públicas y privadas”

También define la finalidad de las medidas de seguridad informática “la protección y salvaguarda de la integridad, confidencialidad y disponibilidad de los sistemas de información y comunicación, y de la información en ellos contenida”

- Establece un marco regulado y un régimen sancionador

- Crea la obligación de inscripción en el Registro Nacional de Seguridad Privada Nacional o autonómicos

- Tipificación de las posibles infracciones en el ámbito de la seguridad informática en el sector de la SP.

- Pendiente el desarrollo reglamentario, donde se concretarán niveles de criticidad, medidas y sujetos.

La Ley 5/2014establece un marco regulado para los integrantes del ecosistema:

- Se concibe como un conjunto de medidas de protección de activos

- Regula la actividad realizada por y para empresas de seguridad

- Impulsa la digitalización empresarial

- Incorpora de forma trasversal la cultura de seguridad informática

- Complementa a futuras regulaciones multisectoriales

- Refuerza los canales de comunicación con la seguridad publica

- Impulsa la creación de mecanismos de defensa en profundidad

- Proporciona procedimientos de actuación ante ciberamenazas

- Proporciona un plus de seguridad en el ámbito de las infraestructuras críticas.

En el proyecto desarrollo reglamentario de la ley 5/2014 de seguridad privada se integran los principios básicos y requisitos mínimos en seguridad informática dentro de la seguridad privada que se establecen en el Esquema Nacional de Seguridad para una protección adecuada de la información tratada y los servicios prestados por las entidades de su ámbito de aplicación, con objeto de asegurar el acceso, la confidencialidad, la integridad, la trazabilidad, la autenticidad, la disponibilidad y la conservación de los datos, la información y los servicios utilizados por medios electrónicos que gestionen en el ejercicio de sus competencias.

El Plan Nacional de Ciberseguridad cuyo principal objetivo es concretar, a través de actuaciones y proyectos específicos, las medidas recogidas en la Estrategia Nacional de Ciberseguridad 2019, actualizándose el texto tras la aprobación del ENC 2021.

Son y serán las herramientas de referencia en el desarrollo reglamentario de la Ley de Seguridad privada.

Los sujetos obligados, con carácter general, vendrán obligados a adoptar las siguientes medidas de seguridad:

- Políticas de gestión de incidentes que defina su resolución y la relación con otros centros operativos de seguridad

- Definición de roles y funciones de seguridad que garanticen que la ciberseguridad forma parte de su estructura organizativa

- Plan de formación e información sobre responsabilidades asignadas al personal en materia de seguridad informática.

- Implementación de medidas de seguridad informáticas concretas en función de la clasificación de riesgo por su nivel de criticidad.

- Se pretende una clasificación de las actividades de seguridad informática

- La instalación o integración y mantenimiento de medidas de seguridad informática, físicas o lógicas.

- Los servicios de alojamiento virtual y compartido o almacenamiento de datos digitales prestados a terceros.

- Los procesos destinados al análisis, monitorización, operación y administración de los sistemas de seguridad informática y, en su caso, respuesta a incidentes o eventos de seguridad.

- La fabricación o desarrollo de software y hardware de seguridad, siempre que no sea de propósito general

- La consultoría, entendida como el asesoramiento experto en el diseño de plataformas tecnológicas, modelos de gestión de la seguridad, o cualquier otro relacionado con la seguridad informática.

- Se busca la excelencia en la calidad de la prestación de actividades de seguridad informática, mediante la exigencia del cumplimiento de estándares, para asegurar, además de la calidad, la seguridad y eficiencia de sus servicios o productos, dando confianza al mercado y a los consumidores

- Las certificaciones de sistemas de gestión es una declaración por una tercera parte de que un sistema de gestión de una organización cumple con los requisitos establecidos en una norma de referencia.